Zakon o kibernetičkoj sigurnosti primjenjuje se na ukupno poslovanje kategoriziranih subjekata te Zakonom nije propisano da se u subjektu mora organizirati posebna organizacijska jedinica za provedbu Zakona. Zakon propisuje da subjekti imenuju odgovorne osobe, kontakt osobe za dostavu podataka te osobe za prijavu incidenata (koje sve mogu biti iste fizičke osobe), a unutarnja organizacija ostaje na samom subjektu u skladu s njegovim poslovnim procesima.

Pri tome je važno razlikovati glavne uloge prema definiciji iz Zakona o kibernetičkoj sigurnosti: „osobe odgovorne za upravljanje mjerama upravljanja kibernetičkim sigurnosnim rizicima su članovi upravljačkih tijela ključnih i važnih subjekata odnosno čelnici tijela državne uprave, drugih državnih tijela i izvršnih tijela jedinica lokalne i područne (regionalne) samouprave“. Glavna uloga se uvijek odnosi na upravu subjekta, odnosno općenito na onog tko ima ovlasti zastupati pravnu osobu u poslovanju (ministar, ravnatelj, direktor, predsjednik/član uprave, prokurist i sl.). Nadalje postoje i operativne uloge prema Uredbi o kibernetičkoj sigurnosti: „imenovati dediciranu osobu koja je za razinu cijelog subjekta operativno odgovorna za kibernetičku sigurnost i kojoj je osiguran adekvatan pristup osobama odgovornim za provedbu mjera u subjektu“, što bi trebali provoditi rukovoditelji tehničkih segmenata subjekta poput CISO, CIO, pomoćnika ravnatelja za IT, načelnika uprave/sektora ili slično. Po potrebi se dodatno može kroz interni pravilnik utvrditi obaveza izvještavanja vršne odgovorne osobe, kakva se mora definirati i za lokalnu procjenu kibernetičkih sigurnosnih rizika koja se provodi svake godine i koju donosi glavna odgovorna osoba, temeljem objedinjenog prijedloga svih tzv. vlasnika rizika (linije rada ili poslovni procesi u subjektu), a prijedlog procjene rizika objedinjava spomenuta operativno nadležna osoba.

Što se tiče ovog procesa procjene rizika subjekta, na mrežnim stranicama NCSC-HR u kategoriji Dokumenti/Smjernice i upute objavljene su Smjernice za kategorizirane subjekte o upravljanju kibernetičkim sigurnosnim rizicima.

Ako kategorizirani subjekt ne provodi obveze propisane Zakonom, prekršajno su odgovorni i kategorizirani subjekt (pravna osoba) i imenovana osoba koja je glavna odgovorna osoba subjekta i koja ima pravo zastupati pravnu osobu u poslovanju (fizička osoba). Kibernetički incidenti se događaju i sami po sebi ne predstavljaju prekršajnu odgovornost, osim primjerice u slučaju višestruko ponovljenih incidenata iste vrste ili nekom drugom slučaju, u kojem bi se moglo procijeniti kako su kibernetički incidenti uzrokovani nepoštivanjem zakonskih obaveza. No, i u ovom slučaju bi se stanje moralo potvrditi prethodnim izvanrednim nadzorom.

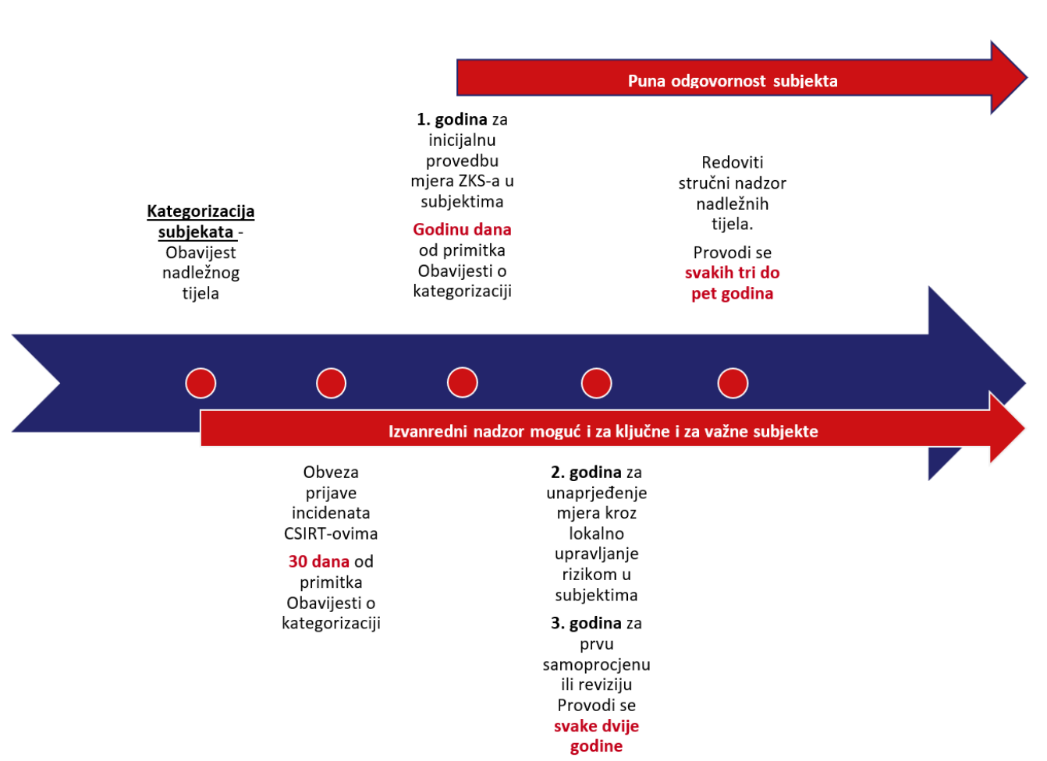

Subjekti su nakon zaprimanja obavijesti o provedenoj kategorizaciji dužni ispoštovati nekoliko različitih rokova usklađivanja i provedbe Zakona o kibernetičkoj sigurnosti.

Najprije, u roku od 15 dana od zaprimanja obavijesti o provedenoj kategorizaciji dužni su nadležnom tijelu dostaviti podatke o subjektu u skladu s uputama opisanim u obavijesti.

U roku od 30 dana od zaprimanja obavijesti o provedenoj kategorizaciji, dužni su započeti s prijavama značajnih kibernetičkih incidenata nadležnom CSIRT-u putem PiXi platforme, a prije toga se i prijaviti na PiXi platformu.

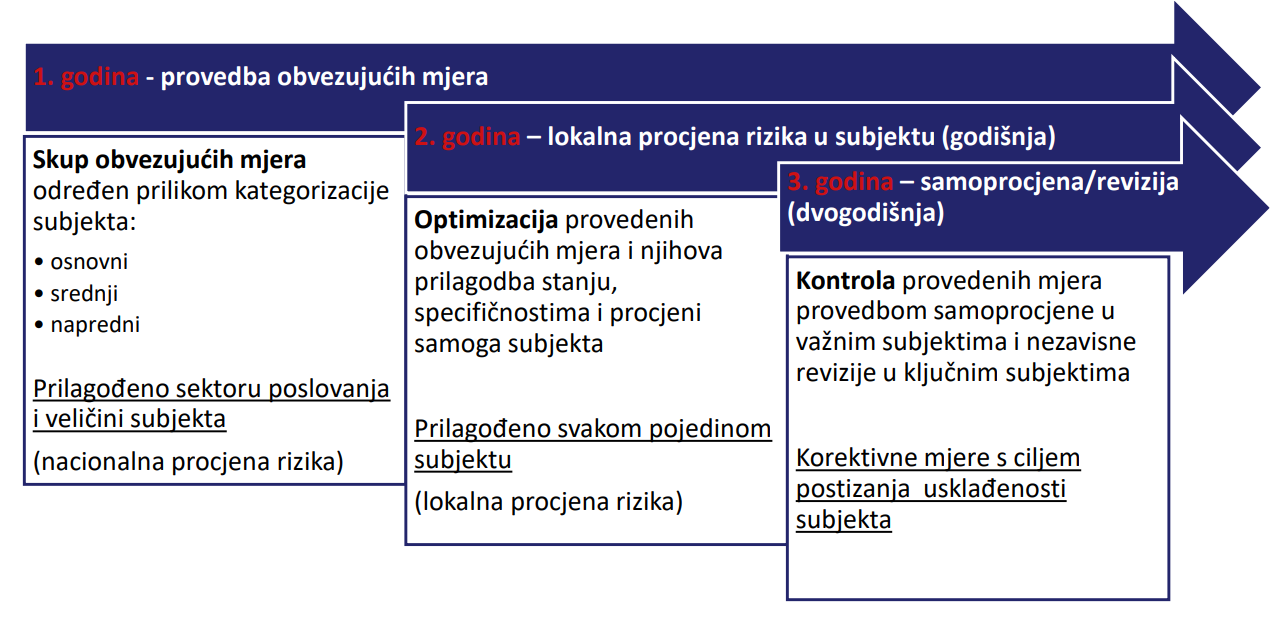

Godinu dana od zaprimanja obavijesti o provedenoj kategorizaciji dužni su provesti inicijalnu provedbu mjera upravljanja kibernetičkim sigurnosnim rizicima, prema razini rizika utvrđenoj u nacionalnoj procjeni rizika (osnovna, srednja ili napredna razina mjera). O tome nisu dužni podnositi službena izvješća, ali od tada nastupa puna odgovornost subjekta. U drugoj godini dužni su unaprijediti mjere kroz lokalno upravljanje rizicima, a treću godinu od zaprimanja obavijesti provesti prvu samoprocjenu ili reviziju kibernetičke sigurnosti.

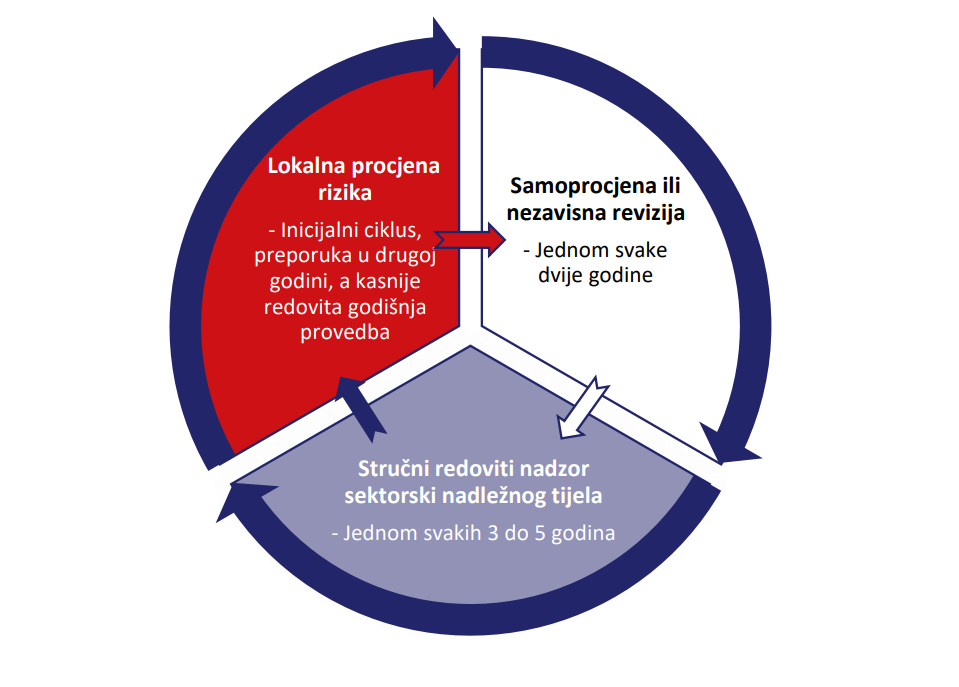

U slučaju nepotpune sukladnosti nakon opisanog procesa provedenog tijekom prve tri godine od kategorizacije, ovisno o razini nesukladnosti i posljedičnoj ozbiljnosti stanja kibernetičke sigurnosti u kategoriziranom subjektu, nadležna tijela mogu provesti izvanredni stručni nadzor te izreći odgovarajuće korektivne mjere, ili podnijeti prijavu ovlaštenom tužitelju sukladno člancima 101. do 104. Zakona o kibernetičkoj sigurnosti. Ukoliko se u samoprocjeni/reviziji utvrde manje nesukladnosti, kategorizirani subjekt ih je dužan ukloniti u zadanom roku te dalje provoditi godišnju lokalnu procjenu rizika, dvogodišnju samoprocjenu/reviziju, a ključni subjekti će svakih tri do pet godina (računajući od dana isteka prve godine za inicijalnu provedbu mjera) biti podvrgnuti redovitom stručnom nadzoru sektorski nadležnog tijela koje ih je kategoriziralo, ili glavnog nadležnog tijela u slučaju višestrukih kategorizacija različitih sektorski nadležnih tijela, a prema obavijesti koja im je upućena nakon sklapanja protokola između višestruko nadležnih tijela sukladno čl. 59. Zakona o kibernetičkoj sigurnosti.

Razina mjera upravljanja kibernetičkim sigurnosnim rizicima utvrđuje se u skladu s nacionalnom procjenom kibernetičkih sigurnosnih rizika. Dokument je, s pripadajućim kalkulatorom, dostupan na službenoj mrežnoj stranici NCSC-HR u kategoriji Dokumenti/Smjernice i upute pod nazivom „Smjernice za nadležna tijela o nacionalnoj procjeni kibernetičkih sigurnosnih rizika“.

Ovisno o utvrđenoj razini kibernetičkih sigurnosnih rizika za svaki subjekt propisuje se obveza provedbe jedne od tri razine mjera upravljanja kibernetičkim sigurnosnim rizicima:

Svakom kategoriziranom subjektu je na obavijesti o provedenoj kategorizaciji naznačena razina mjera upravljanja kibernetičkim sigurnosnim rizicima koju je dužan provoditi.

Nabava dodatnih uređaja i rješenja ovisi o tome što kategorizirani subjekti već imaju implementirano. Dio kategoriziranih subjekata već je u potpunosti usklađen dok će dio morati dodatno ulagati kako bi se uskladio sa zadanom razinom mjera upravljanja kibernetičkim sigurnosnim rizicima.

Uvođenje testiranja trebalo bi raditi postupno počevši od periodičnih provjera ranjivosti i penetracijskog testiranja prema opsežnijim testovima kibernetičkih napada tek kada je uspostavljena puna sukladnost subjekta sa zadanom razinom mjera (osnovna, srednja i napredna) i kada je za to procijenjena potreba.

Navedeno je opisano u podmjeri 5.8. iz Priloga II. Uredbe o kibernetičkoj sigurnosti kojom je utvrđeno: „Subjekti su dužni, na temelju procjene rizika, utvrditi potrebu i učestalost te vrste sigurnosnog testiranja (penetracijski testovi, red teaming, purple teaming, i dr.) kako bi otkrili ranjivosti u implementaciji mrežnog i informacijskog sustava. Rezultati sigurnosnog testiranja i provjere ranjivosti trebaju se prioritizirati, koristiti za unaprjeđenje sigurnosti mrežnog i informacijskog sustava te pratiti do njihovoga rješavanja. Prema potrebi treba provesti ažuriranje politika i procedura. Subjekt može ovu mjeru ograničiti na kritičnu programsku i sklopovsku imovinu iz mjere 2.1.“.

Zakonom i Uredbom o kibernetičkoj sigurnosti nije propisan način vođenja dokumentacije o kibernetičkoj sigurnosti subjekta, već isključivo njen obvezni sadržaj.

Kategorizirani subjekti svu potrebnu dokumentaciju izrađuju, vode i prilagođavaju u skladu sa svojim internim procedurama poslovanja.

Standardizirane dokumente za potrebu provedbe zahtjeva kibernetičke sigurnosti propisanih Zakonom i Uredbom nije moguće izraditi s obzirom na značajne razlike između kategoriziranih subjekata (ovisno o sektoru kojem pripadaju, veličini i načinu poslovanja, kao i različitim normama koje mogu koristiti).

Napominjemo kako je kod izrade dokumentacije potrebno obratiti pažnju na dva dijela dokumentacije:

Okvir za samoprocjenu/reviziju traži ocjenjivanje oba dijela dokumentacije.

Također, važno je na dokumentima naznačiti autora dokumenta te da svu dokumentaciju ovjeri odgovorna imenovana osoba kategoriziranog subjekta (član upravljačkog tijela, osoba iz reda državnih dužnosnika u tijelima državne uprave i drugim državnim tijelima ili imenovano izvršno tijelo jedinice lokalne i područne (regionalne) samouprave).

Način organizacije i broj internih akata je stvar konkretne provedbe mjera u pojedinom subjektu. Regulativni okvir Zakona o kibernetičkoj sigurnosti zadao je samo sadržaje koji se moraju razraditi, ovisno o razini mjera koja je određena kategorizacijom. Grupiranje dokumentacije najbolje je izvršiti sukladno korištenom okviru za provedbu mjera kibernetičke sigurnosti.

Ako se, primjerice, u nekom subjektu otprije koristi ISO27001, može se pratiti sadržaj dokumentacije koja je već rađena u subjektu i koristiti mapiranje mjera iz Uredbe o kibernetičkoj sigurnosti na spomenutu normu. Ukoliko subjekt prvi puta sustavnije uvodi mjere kibernetičke sigurnosti prema Zakonu, a prije je koristio neformalne najbolje prakse, utoliko se preporuča korištenje kontrola koje je razradio Zavod za sigurnost informacijskih sustava u okviru za samoprocjenu i grupiranje naslova/dokumenata prema ovom načinu, koji ujedno olakšava kasniju provedbu samoprocjene.

Praćenje sigurnosnih događaja (detekcija) i obveza prijave značajnih kibernetičkih incidenata dva su odvojena procesa.

Svaki subjekt, u okviru korištenja mrežne i informacijske infrastrukture, bilježi događaje na sustavu. Obveza prijave nastupa u trenutku procjene da je subjekt suočen sa značajnim kibernetičkim incidentom prema kriterijima iz Uredbe o kibernetičkoj sigurnosti (Uredba) opisanima od 59. do 63. članka. Od trenutka procjene, subjekt ima rok od 24 sata da nadležnom CSIRT-u, putem PiXi platforme, prijavi značajni incident. Nije obavezno prijavljivati svaki manji incident (npr. svaki phishing napad), već samo incidente koji zadovoljavaju kriterije za značajni incident, iako je preporuka prijavljivati sve incidente i prema potrebi promijeniti kategoriju incidenta u značajni nakon procjene koristeći kriterije iz Uredbe.

Mjere upravljanja kibernetičkim sigurnosnim rizicima navedene u Uredbi o kibernetičkoj sigurnosti ne propisuju konkretne alate niti način organizacije (sigurnosno operacijski centar - SOC, je kombinacija alata i organizacije). Kategorizirani subjekti imaju slobodu samostalno odabrati alate kojima mogu zadovoljiti određene mjere u skladu s razinom mjera koju su dužni provesti i uvesti prikladnu organizaciju za to. Potrebno je općenito praćenje i bilježenje svih događaja na sustavu (npr. prijave, upozorenja sigurnosnih sustava i sl.) te nadzorom tih informacija detektirati ima li napada ili sumnjivih događaja na sustavu.

Popisi ključnih i važnih subjekata koji se vode u skladu s člankom 17. Zakona o kibernetičkoj sigurnosti (Zakon) nisu javno dostupni niti će ih nadležna tijela za provedbu zahtjeva kibernetičke sigurnosti javno objavljivati u skladu s člankom 73. Zakona.

Za kategorizirane ključne i važne subjekte se preporučuje provjera je li potencijalni pružatelj upravljanih IKT usluga kategoriziran. Provjera se provodi putem upita prema Nacionalnom centru za kibernetičku sigurnost (NCSC-HR). Ako subjekt još nije kategoriziran, takav upit pokreće postupak provjere subjekta i njegove kategorizacije. Pri tome, čak i u slučaju kategorizacije ovakvih dobavljača, subjektima i dalje ostaje ista obaveza uspostave odgovarajućih ugovora o poslovnoj suradnji, odnosno nabavi ili pružanju usluga prema citiranoj mjeri 8. Uredbe o kibernetičkoj sigurnosti.

Upravljanje uslugama informacijsko-komunikacijske tehnologije (IKT), u kontekstu Zakona o kibernetičkoj sigurnosti (Zakon) podrazumijeva usluge koje pravne osobe daju drugim pravnim osobama (B2B), koje mogu biti javni ili privatni subjekti prema definiciji iz Zakona. Pri tome se razlikuju dvije grupe pružatelja usluga - pružatelji upravljanih usluga i pružatelji upravljanih sigurnosnih usluga.

Upravljane usluge odnose se u širem smislu na IKT te obuhvaćaju različite usluge koje se sastoje od upravljanja mrežnim i informacijskim sustavima na razini cijelog sustava, ili na nekim segmentima mrežnog i informacijskog sustava, kao što je podrška u održavanju pojedinih vrsta poslužitelja, određene vrste mrežne opreme, pojedinih aplikacijskih sustava i slično. Pri tome pružatelji upravljanih usluga koriste pristup u fizičke prostore gdje je IKT oprema instalirana i/ili pristupaju određenoj IKT opremi daljinski, a pri čemu redovito koriste visoke razine privilegija za pristup IKT sustavu, koje su potrebne za obavljanje ovakvih upravljanih usluga.

Upravljane sigurnosne usluge također se odnose na IKT, ali na uži segment sigurnosti IKT-a, pri čemu pružatelj upravljanih sigurnosnih usluga provodi ili pruža pomoć u aktivnostima povezanim s upravljanjem kibernetičkim sigurnosnim rizicima. Radi se o područjima upravljanja kao što su odgovor na incidente, penetracijska testiranja, revizije sigurnosti ili različite vrste savjetovanja povezanog s tehničkom potporom ili upravljanjem kibernetičkim sigurnosnim rizicima, u kojima pružatelji upravljanih sigurnosnih usluga imaju posebno važnu ulogu u pomaganju subjektima u njihovim nastojanjima da spriječe i otkriju incidente te odgovore na njih ili se oporave od njih.

Pružatelji upravljanih i upravljanih sigurnosnih IKT usluga i sami su mete kibernetičkih napada te predstavljaju poseban kibernetički sigurnosni rizik zbog svoje bliske integracije u rad svojih klijenata. Stoga svi pružatelji upravljanih usluga i upravljanih sigurnosnih usluga, koji takve usluge daju kategoriziranim ključnim i važnim subjektima u smislu Zakona, moraju i sami biti kategorizirani kao ključni ili važni subjekti, a ako nisu prije kategorizirani prema općim kriterijima Zakona, kategoriziraju se prema posebnim kriterijima kao davatelji usluga kategoriziranim subjektima i važni subjekti, neovisno o njihovoj veličini (Uredba o kibernetičkoj sigurnosti, članak 11.).

Pružatelji upravljanih IKT usluga pripadaju segmentu eksternaliziranog održavanja IT sustava kategoriziranih subjekata. Kada kategoriziranim subjektima, koji imaju organiziran vlastiti IT tim i IT infrastrukturu, održavanje aplikacija provode vanjski pružatelji IT usluga u koordinaciji s lokalnim IT timom, ne govorimo o pružateljima upravljanih IKT usluga jer tu uslugu ne odrađuju samostalno. Sličan primjer je i velik broj poslovnih softverskih rješenja poput SAP-a ili urudžbenog zapisnika, koji funkcioniraju na isti način, ili putem vlastite IT infrastrukture i IT timova kategoriziranih subjekata, ili kao slična rješenja na infrastrukturi računalstva u oblaku. Sve to vrijedi i za komercijalni softver koji se licencira, od komercijalnih operacijskih sustava i uredskih softverskih paketa do bilo kojeg sličnog produkta (Commercial-Of-The-Shelf/COTS).

Moglo bi se reći kako su pružatelji upravljanih IKT usluga više prisutni u segmentu malih i mikro pravnih osoba, no u posljednjih nekoliko godina i u tom segmentu tržišta jako raste korištenje računalstva u oblaku, a koje opet najčešće ne spada u ovaj segment upravljanja IKT uslugama.

Drugi primjer pružatelja upravljanih IKT usluga su softverska rješenja koja se, u obliku raznih softverskih biblioteka, koriste, primjerice za geografsko-informacijsku podršku, gdje te vanjske tvrtke daju subjektima autonomni sloj programske podrške koji sami održavaju i ažuriraju korištenjem vanjskih pristupnih računa s visokim privilegijama na mrežnoj i informacijskoj infrastrukturi subjekata kao što su telekom operatori i slični. Ovo je klasični primjer upravljanja IKT uslugama.

Upravljane sigurnosne IKT usluge su daleko češće u praksi i utvrđene su i novim amandmanima EU Cyber Security Act-a (CSA+) iz siječnja 2025. godine, koji će se prenijeti u nacionalno zakonodavstvo kroz izmjene i dopune Zakona o provedbi kibernetičke sigurnosne certifikacije („Narodne novine“, br. 63/22.), zajedno s aktualnom širom revizijom spomenutog EU CSA akta. Upravljana sigurnosna usluga u CSA+ definirana je kao „usluga koja se pruža trećoj strani te se sastoji od obavljanja aktivnosti povezanih s upravljanjem kibernetičkim sigurnosnim rizicima, kao što su rješavanje incidenata, penetracijska testiranja, revizije sigurnosti i savjetovanje, uključujući stručno savjetovanje, povezano s tehničkom potporom, ili pružanje pomoći u obavljanju tih aktivnosti“.

Rješavanje izazova identificiranja pružatelja upravljanih i upravljanih sigurnosnih IKT usluga bit će ostvareno u narednom razdoblju provedbe Zakona o kibernetičkoj sigurnosti, kroz postupke revizije, odnosno kasnije postupke stručnog nadzora. S obzirom na to da postoji vrlo mala razlika između mjere koja regulira lanac opskrbe i pružatelja upravljanih IKT usluga, vremenom će se na strani kategoriziranih subjekata formalizirati evidencija dobavljača pa samim time i jasnije potvrditi eventualni statusi pružatelja upravljanih i upravljanih sigurnosnih IKT usluga.

Važno je napomenuti da to što su neke pravne osobe pružatelji upravljanih i upravljanih sigurnosnih IKT usluga, i time su i sami subjekti obveznici Zakona, ne mijenja obavezu njihovih ugovornih obaveza s kategoriziranim subjektima kroz mjere lanca opskrbe, već im zbog osjetljivosti upravljanja IKT uslugama uvodi dodatnu obavezu vlastite kategorizacije. Pri tome su kategorizirani subjekti koji sklapaju ugovorne odnose s drugim pravnim osobama, neovisno o tome jesu li te pravne osobe kategorizirane ili nisu, odgovorni u sadržajima svojih ugovora pratiti zahtjeve iz Priloga II. Uredbe o kibernetičkoj sigurnosti prema mjeri iz točke 8. Sigurnost lanca opskrbe.

U početnoj fazi provedbe Zakona o kibernetičkoj sigurnosti, koja započinje tijekom 2026. godine, preporučuje se provjera je li potencijalni pružatelj upravljanih IKT usluga kategoriziran. Provjera se provodi putem upita prema Nacionalnom centru za kibernetičku sigurnost (NCSC-HR). Ako subjekt još nije kategoriziran, takav upit pokreće postupak provjere subjekta i njegove kategorizacije.

Kategorizacija se provodi samo za one dobavljače koji su pružatelji upravljanih i upravljanih sigurnosnih usluga iz točke 9., Priloga I., Zakona o kibernetičkoj sigurnosti. Pri tome, čak i u slučaju kategorizacije ovakvih dobavljača, subjektima i dalje ostaje ista obaveza uspostave odgovarajućih ugovora o poslovnoj suradnji, odnosno nabavi ili pružanju usluga prema citiranoj mjeri 8. Uredbe o kibernetičkoj sigurnosti. Ova kategorizacija primarno služi dodatnoj sigurnosti koju subjekt dobiva pri korištenju ovih upravljanih i upravljanih sigurnosnih usluga, koje za njega predstavljaju dodatni, viši rizik kibernetičke sigurnosti.

Trenutačno nije moguće zahtijevati certifikate za pružatelje upravljanih ili upravljanih sigurnosnih IKT usluga, jer takvi certifikati još nisu propisani ni na razini Europske unije ni na nacionalnoj razini.

Jedina relevantna provjera u ovom trenutku jest status kategorizacije subjekta.

Na nacionalnoj razini trenutačno je propisan isključivo certifikat za revizore kibernetičke sigurnosti prema Zakonu o kibernetičkoj sigurnosti. Registar certificiranih pružatelja upravljanih sigurnosnih usluga za reviziju kibernetičke sigurnosti javno se objavljuje na službenim mrežnim stranicama Zavoda za sigurnost informacijskih sustava (ZSIS).

Zakon o kibernetičkoj sigurnosti ne propisuje obvezne certifikate opreme. Sustav certifikacije uvodit će se postupno u narednim godinama kroz izmjene i dopune Zakona o kibernetičkoj sigurnosnoj certifikaciji („Narodne novine“, br. 63/22.), te kroz provedbu europskih akata - Akt o kibernetičkoj solidarnosti i Akt o kibernetičkoj otpornosti. Navedenim aktima moguće je pristupiti putem mrežne stranice NCSC-HR u kategoriji Dokumenti/EU legislativa. Ne postoje posebna ograničenja u pogledu podrijetla opreme, pod uvjetom da je nabava u skladu s važećim propisima.

Kod korištenja vanjskih IKT usluga preporučuje se da ugovori sadrže minimalne zahtjeve sukladnosti sa Zakonom o kibernetičkoj sigurnosti, primjerice:

Ako vanjska usluga po svom opsegu potpada pod zahtjeve Zakona o kibernetičkoj sigurnosti (npr. održavanje vatrozida, VPN-a ili slične opreme), tada se relevantne mjere moraju primijeniti i na vanjskog pružatelja usluga jer takav vanjski pružatelj usluga pripada sektoru upravljanih IKT usluga, odnosno upravljanim uslugama ili upravljanim sigurnosnim uslugama i takvi pružatelji usluga se kategoriziraju prema posebnim kriterijima kao davatelji usluga kategoriziranim subjektima i važni subjekti, neovisno o njihovoj veličini (Uredba o kibernetičkoj sigurnosti, članak 11.). Općenito je potrebno primijeniti mjeru iz točke 8. Priloga II. Uredbe „Sigurnost lanca opskrbe“.

Odnosi između pravnih osoba u pogledu dostupnosti i prijenosa podataka primarno su ugovorne prirode te nadležna tijela za provedbu zahtjeva kibernetičke sigurnosti nisu nadležna za rješavanje takvih sporova.

Takve situacije neće se događati u subjektima koji se usklade s propisanim mjerama kibernetičke sigurnosti, posebno u okviru provedbe mjere 8. (naročito podmjere 8.3.) iz Priloga II. Uredbe o kibernetičkoj sigurnosti.

Pružateljima usluga računalstva u oblaku smatraju se isključivo krajnji pružatelji kapaciteta računalstva u oblaku (npr. globalni ili nacionalni pružatelji infrastrukture u oblaku).

Subjekti koji koriste te kapacitete kako bi nudili migraciju, razvoj ili upravljanje okolinama u oblaku smatraju se posrednicima ili, ovisno o razini usluge, pružateljima upravljanih IKT usluga, ali ne i pružateljima usluga računalstva u oblaku u smislu Zakona o kibernetičkoj sigurnosti.

Samoprocjene kibernetičke sigurnosti provodi subjekt s vlastitim ljudskim potencijalima ili za provedbu samoprocjene može angažirati vanjskog davatelja usluge ili honorarnog savjetnika periodično svake dvije godine. Neovisno o tome koriste li subjekti istog ili različitog davatelja usluge ili honorarnog savjetnika, svaka sljedeća samoprocjena nakon dvije godine će jednostavno biti ažuriranje dokumentacije iz prethodne samoprocjene u odnosu na aktualno stanje.

Smjernice za provedbu samoprocjene kibernetičke sigurnosti dostupne su na mrežnim stranicama Zavoda za sigurnost informacijskih sustava.

Napominjemo da je dokumentaciju o samoprocjeni u subjektu potrebno čuvati 10 godina, dok se nadležnom tijelu dostavlja samo obrazac Izjave o sukladnosti uspostavljenih mjera upravljanja kibernetičkim sigurnosnim rizicima iz Priloga IV. Uredbe o kibernetičkoj sigurnosti.

Nadzor nad provedbom Zakona o kibernetičkoj sigurnosti koncipiran je kroz tri sloja nadzora:

Stručni nadzor nad provedbom zahtjeva kibernetičke sigurnosti nad ključnim subjektom provodi se najmanje jednom u roku tri do pet godina (tzv. ex-ante nadzori). Također, stručni nadzor nad ključnim subjektom provodi se i prije isteka navedenih rokova, ako nadležno tijelo za provedbu zahtjeva kibernetičke sigurnosti raspolaže informacijama koje upozoravaju da subjekt ne provodi mjere upravljanja kibernetičkim sigurnosnim rizicima u skladu s propisanim obvezama ili da ne ispunjava obveze vezane uz obavještavanje o kibernetičkim prijetnjama i incidentima na propisani način i u propisanim ili ostavljenim rokovima ili da ne postupa po zahtjevima nadležnih tijela iz Zakona o kibernetičkoj sigurnosti (tzv. ex-post nadzori).

Stručni nadzor nad važnim subjektom provodi se kada nadležno tijelo za provedbu zahtjeva kibernetičke sigurnosti raspolaže informacijama koje upozoravaju na to da subjekt ne provodi mjere upravljanja kibernetičkim sigurnosnim rizicima u skladu s propisanim obvezama ili da ne ispunjava obveze vezane uz obavještavanje o kibernetičkim prijetnjama i incidentima na propisani način i u propisanim ili ostavljenim rokovima ili da ne postupa po zahtjevima nadležnih tijela iz Zakona o kibernetičkoj sigurnosti (tzv. ex-post nadzori).

Stručni nadzor se provodi na način da se u nadziranom subjektu obavlja neposredan uvid u podatke, dokumentaciju, uvjete i načine provedbe mjera upravljanja kibernetičkim sigurnosnim rizicima, izvršavanja propisanih obveza obavještavanja o kibernetičkim prijetnjama i incidentima te postupanja po zahtjevima nadležnih tijela.

Također, stručni nadzor se može provesti uvidom u izvješća o provedenim revizijama kibernetičke sigurnosti te po potrebi drugim, dodatno zatraženim i dostavljenim podacima i dokumentaciji nadziranog subjekta.

Nadležno tijelo za provedbu zahtjeva kibernetičke sigurnosti dužno je o provedbi stručnog nadzora obavijestiti nadzirani subjekt najkasnije u roku od pet dana prije dana početka nadzora.

Stručni nadzor može biti proveden i bez prethodne obavijesti u slučaju postojanja razloga koji upozoravaju na potrebu za hitnim postupanjem subjekta sa značajnim incidentom ili radi sprečavanja ili ublažavanja rizika koji proizlaze iz ozbiljne kibernetičke prijetnje.

Sigurnosni nadzor mrežnog i informacijskog sustava odnosi se na korisnička imena i/ili šifre zaposlenika subjekta, radne prostore i druge tehničke podatke mrežnog i informacijskog sustava te kao takav nema ograničenja u odnosu na Opću uredbu o zaštiti podataka (GDPR) ili Zakon o radu, a povezanost se može koristiti tako što je u nekim mjerama i kontrolama moguće jedinstvenom mjerom ili kontrolom uskladiti zahtjeve u više regulatornih područja.

Dnevnički zapisi (logovi) dio su mrežnog i informacijskog sustava te služe isključivo u svrhu osiguravanja informacijske sigurnosti. U pravilu ne obrađuju podatke u obliku koji omogućuje izravnu identifikaciju zaposlenika niti se vode kao dio strukturirane zbirke osobnih podataka zaposlenika, koja se vodi zasebno. Za dodatne informacije o obradi podataka kroz dnevničke zapise (logove) i zaštiti osobnih podataka moguće je obratiti se službeniku za zaštitu podataka.

Kategorizirani subjekti su prema Zakonu o kibernetičkoj sigurnosti dužni provoditi propisane mjere upravljanja kibernetičkim sigurnosnim rizicima na cijeloj mrežnoj i informacijskoj infrastrukturi kojom se služe u svom poslovanju. U slučaju da povezane pravne osobe koriste mrežnu i informacijsku infrastrukturu kategoriziranog subjekta trebale bi provoditi jednake mjere kibernetičke zaštite (što je potrebno urediti ugovorima između pravnih osoba, odnosno odlukom na razini grupe povezanih društava), a u slučaju kibernetičkih sigurnosnih incidenata na mreži, incidente prijavljuje kategorizirani subjekt. U protivnom je potrebno razdvojiti mrežu između subjekata.

Člankom 29. Zakona o kibernetičkoj sigurnosti propisano je da su osobe odgovorne za upravljanje mjerama dužne pohađati odgovarajuća osposobljavanja te zaposlenicima subjekta omogućiti pohađanje odgovarajućih osposobljavanja. Obaveza je pohađanje odgovarajućih edukacija, ali nije specificirano da mora postojati određeni certifikat kao dokaz prikladnosti pojedinog seminara/tečaja/konferencije i sličnih stručnih skupova. Zakonske odredbe se fokusiraju na znanje i vještine, a ne na specifični certifikat, određeni program ili standardizirani stupanj edukacije koji se mora pribaviti.

Odgovorne osobe (članovi upravljačkih tijela, ministri, ravnatelji, direktori, prokuristi i sl.) primarno su dužne usvojiti znanja o upravljanju kibernetičkim sigurnosnim rizicima te biti upoznati s obvezama upravljanja u području kibernetičke sigurnosti i odgovornostima kategoriziranih subjekata propisanih Zakonom te periodički sudjelovati na interno organiziranim sastancima ili vanjskim skupovima u svrhu podizanja sigurnosne svijesti i razumijevanja promjena koje se događaju uslijed kontinuiranog razvoja tehnologije i kibernetičkog prostora.

Zaposlenicima subjekta trebalo bi biti omogućeno osposobljavanje o provedbi mjera upravljanja kibernetičkim sigurnosnim rizicima (iz Priloga II. Uredbe o kibernetičkoj sigurnosti) u okviru prikladnih tečajeva (npr. ZKS, NIS2, ISO, NIST, CIS i sl.), kao i o pridržavanju i provedbi politika kibernetičke sigurnosti, ovisno o ulozi svakog pojedinog zaposlenika ili organizacijskog segmenta subjekta, te periodički sudjelovati na interno organiziranim sastancima ili vanjskim skupovima u svrhu podizanja sigurnosne svijesti i razumijevanja promjena koje se događaju uslijed kontinuiranog razvoja tehnologije i kibernetičkog prostora.

Kategorizirani subjekti će morati moći dokazati da je osposobljavanje bilo adekvatno i primjereno ulozi, a to će moći putem potvrda od organizatora ili opisom sadržaja edukacija koje organiziraju interno. Detaljniji zahtjevi su specificirani u mjeri 4. „Sigurnost ljudskih potencijala i digitalnih identiteta“ iz Priloga II. Uredbe o kibernetičkoj sigurnosti te je u okviru provedbe ove mjere potrebno dokumentirati i pratiti opisane procese.

Zakon o kibernetičkoj sigurnosti kategoriziranim subjektima ne propisuje obvezu implementacije konkretnih tehničkih rješenja, već postavlja zahtjeve funkcionalnosti koje treba postići provedbom obvezujućih mjera upravljanja kibernetičkim sigurnosnim rizicima. Ključno je procijeniti na koji način implementacija određene mjere utječe na ukupnu razinu rizika te implementaciju pojedine mjere po potrebi prilagoditi lokalnoj procjeni rizika.

Prihvaćanje rizika ovisi o konkretnom slučaju. Budući da nije moguće u potpunosti eliminirati sve rizike, određena razina rizika (osobito niskog intenziteta) može biti prihvatljiva. Međutim, kategorizirani subjekti dužni su provoditi sve mjere upravljanja kibernetičkim sigurnosnim rizicima iz Priloga II. Uredbe o kibernetičkoj sigurnosti, prema razini rizika koja je za pojedini subjekt utvrđena (osnovna, srednja ili napredna). Ova razina rizika utvrđuje se nacionalnom procjenom rizika u okviru kategorizacije subjekata. Nacionalna procjena kibernetičkih sigurnosnih rizika, s pripadajućim kalkulatorom, dostupna je na službenoj mrežnoj stranici NCSC-HR u kategoriji Dokumenti/Smjernice i upute pod nazivom „Smjernice za nadležna tijela o nacionalnoj procjeni kibernetičkih sigurnosnih rizika“. Svrha lokalne procjene rizika subjekta je detaljnije razumijevanje rizika samog subjekta i služi tome da se provedene obvezujuće mjere bolje prilagode lokalnom profilu rizika te da se po potrebi uvedu i dodatne mjere, osim onih koje su za subjekt obvezujuće temeljem njegove kategorizacije.

Korištenje Nacionalne taksonomije kibernetičkih incidenata se očekuje isključivo kod prijavljivanja incidenta kroz PiXi platformu. Nacionalna taksonomija kibernetičkih incidenata ne mora biti formalno integrirana u interne sustave subjekata.

Kriteriji za značajan incident su definirani od 59. do 62. članka Uredbe o kibernetičkoj sigurnosti, a dodatno za subjekte iz članka 22. Zakona o kibernetičkoj sigurnosti koji se vode u Posebnom registru subjekata definirani su i u Provedbenoj uredbi Komisije (EU) 2024/2690. Kriterije je potrebno primijeniti u kontekstu svakog pojedinog subjekta.

Česti primjeri značajnih incidenata iz prakse su napadi u kojima se dogodio neovlašten pristup kritičnim dijelovima sustava te ispadi usluge koji zadovoljavaju definirane kriterije, no napominjemo da se ne treba voditi onime što prijavljuju drugi subjekti, već primijeniti definirane kriterije na kontekst vlastitog subjekta.

Zakonom o kibernetičkoj sigurnosti nije propisan zahtjev za certifikacijom kategoriziranih subjekata po ISO 27001:2022 normi, već provođenje mjera upravljanja kibernetičkim sigurnosnim rizicima koje su opisane u Prilogu II. Uredbe o kibernetičkoj sigurnosti.

Certifikacija subjekta prema ISO 27001:2022 nije obavezna, ali može biti korisna za usklađivanje. Ako kategorizirani subjekt otprije koristi navedenu normu, može pratiti sadržaj dokumentacije koja je već rađena u subjektu i koristiti mapiranje mjera iz Uredbe o kibernetičkoj sigurnosti na spomenutu normu.

Do donošenja EU certifikacijskih shema za reviziju kibernetičke sigurnosti, za provedbu zahtjeva propisanih Zakonom o kibernetičkoj sigurnosti reviziju provode isključivo certificirani revizori upisani u Registar certificiranih pružatelja upravljanih sigurnosnih usluga za reviziju kibernetičke sigurnosti.